Bezpieczeństwo IT i ochrona danych

Techniki cyberataków coraz szybciej ewoluują i stają coraz bardziej wyrafinowe, destrukcyjne i nieprzewidywalne. Cyberprzestępcy bardzo sprawnie wykrywają coraz to nowe obszary ataków a działy odpowiedzialne za utrzymanie ciągłości działania i bezpieczeństwo IT mają niewiele czasu na reagowanie. W takich warunkach koniecznym stało się stosowanie systemów zapobiegania włamaniom, bazującym na sztucznej inteligencji i uczeniu maszynowym oraz agresywnej strategii zarządzania poprawkami i rozwiązań do analizy zagrożeń.

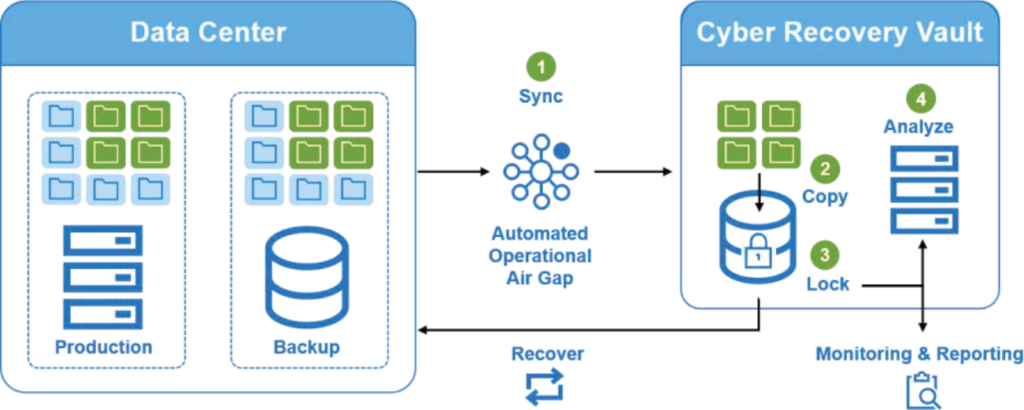

Dell EMC PowerProtect Cyber Recovery z rodziny Data Protection and Power Solutions, to nowoczesne rozwiązanie, które izoluje krytyczne dane przed atakami ransomware i innymi zaawansowanymi cyberzagrożeniami. Oparty o machine learning, identyfikuje podejrzane aktywności oraz przyspiesza i zapewnia integralność odzyskiwanych danych przez co umożliwia szybki powrót do normalnej działalności biznesowej.

Narzędzia i algorytmy inteligentnej analizy, pełnokontekstowe indeksowanie oraz automatyczna kontrola pozwala na ustalenie, czy dane zostały „zainfekowane” złośliwym oprogramowaniem i konieczne jest zastosowanie narzędzi wspierających remediację jeśli okaże się to potrzebne.

Każda organizacja, niezależnie od wielkości oraz branży, jest narażona na utratę krytycznych danych w wyniku cyberataków. W takich warunkach, dobrze sprawdzi się strategia zapobiegania poprzez monitorowanie systemów pamięci masowych pod kątem podatności na cyberzagrożenie.

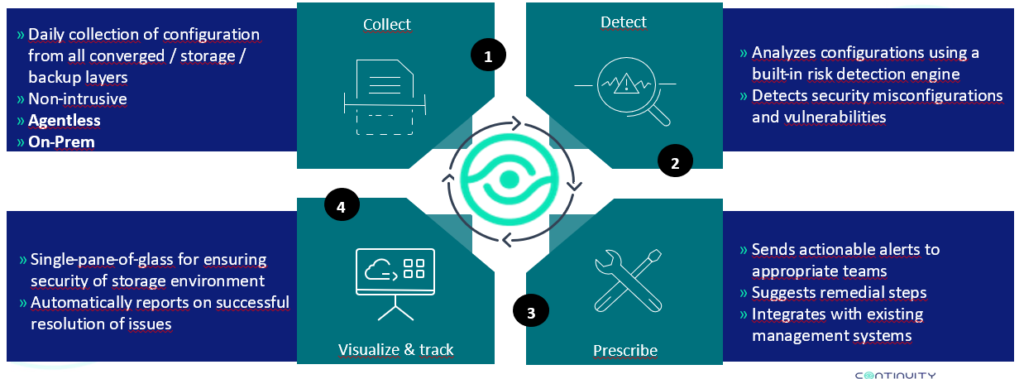

Monitorowanie macierzy i sieci SAN – StorageGuard (SG) – Continuity Software

Jest to rozwiązanie do zarządzania stanem bezpieczeństwa przechowywania i tworzenia kopii zapasowych. StorageGuard skanuje i automatycznie identyfikuje problemy z bezpieczną konfiguracją oraz luki w zabezpieczeniach pamięci masowej i kopii zapasowych (Dell EMC i inni dostawcy).

Główne funkcjonalności:

• Weryfikuje konfigurację uwierzytelniania, autoryzacji, szyfrowania, protokołów i usług, rejestrowania audytów, dostępu administracyjnego i innych obszarów.

• Korzysta ze stale aktualizowanej bazy wiedzy zawierającej najlepsze praktyki producentów, w zakresie konfiguracji zabezpieczeń.

• Ustala i wskazuje priorytety ryzyk, podaje wytyczne dotyczące napraw, zgodnie z najlepszymi praktykami dostawców i wiodącymi standardami bezpieczeństwa (NIST, CIS, ISO, PCI i inne) — we wszystkich obszarach przechowywania i tworzenia kopii zapasowych w przedsiębiorstwie.

• Jest w pełni zautomatyzowany – wbudowany pulpit nawigacyjny i metryki raportowania.